Explorer exe вирус: Как удалить вирус explorer exe

How To Remove Explorer.exe Virus December 2022

by Сентенция

Explorer.exe — это вирусный файл, который заражает компьютеры. Explorer.exe захватывает компьютер, собирает личные данные или пытается манипулировать компьютером, чтобы хакеры могли получить к нему доступ.

Если ваш антивирус отображает уведомление о Explorer.exe, значит, остались лишние файлы. Эти файлы, связанные с Explorer.exe, должны быть удалены. К сожалению, антивирусу часто удается лишь частично удалить остатки Explorer.exe.

Вирус Explorer.exe может быстро распространиться по вашему компьютеру. Он делает это путем копирования файлов, изменения файлов и отключения критических Windows компоненты. После того, как вирус достиг вашего компьютера, он может распространиться дальше по компьютерной сети или Интернету.

Если вирус распространяется по компьютерной сети, вирус Explorer.exe сначала ищет жертв. Найдя других жертв, он копирует вирус и запускает процесс заново.

Найдя других жертв, он копирует вирус и запускает процесс заново.

После того, как Explorer.exe завладел компьютером, он ищет личные данные. Затем эти личные данные могут быть украдены и использованы для рассылки спама или мошенничества с идентификацией.

Таким образом, необходимо удалить все остатки Explorer.exe. Эта статья расскажет вам, как полностью удалить Explorer.exe с вашего компьютера. Все программное обеспечение, рекомендованное в этой статье, можно установить и использовать вместе с установленным антивирусным программным обеспечением без пробной версии.

Malwarebytes — важный инструмент в борьбе с вредоносным ПО. Malwarebytes может удалить многие типы вредоносных программ Explorer.exe, которые часто пропускает другое программное обеспечение. Malwarebytes абсолютно ничего вам не стоит. Когда дело доходит до очистки зараженного компьютера, Malwarebytes всегда был бесплатным, и я рекомендую его как важный инструмент в борьбе с вредоносными программами.

Скачать Malwarebytes

Установить Malwarebytes, следуйте инструкциям на экране.

Нажмите Scan чтобы запустить вредоносное ПОscan.

Подождите, пока Malwarebytes scan заканчивать. После завершения просмотрите обнаружение рекламного ПО Explorer.exe.

Нажмите Карантин для продолжения.

Перезагружать Windows после того, как все обнаруженные рекламные программы будут перемещены в карантин.

Переходите к следующему шагу.

Удалите нежелательные программы с помощью Sophos HitmanPRO

На этом втором этапе удаления вредоносных программ мы начнем второй scan чтобы убедиться, что на вашем компьютере не осталось остатков вредоносного ПО. HitmanPRO — это cloud scanнер это scans каждый активный файл на предмет вредоносной активности на вашем компьютере и отправляет его в Sophos cloud для обнаружения. В Софосе cloud как антивирус Bitdefender, так и антивирус Касперского scan файл для злонамеренных действий.

Скачать HitmanPRO

После загрузки HitmanPRO установите 32-разрядную версию HitmanPro или HitmanPRO x64. Загрузки сохраняются в папке «Загрузки» на вашем компьютере.

Откройте HitmanPRO, чтобы начать установку, и scan.

Примите лицензионное соглашение Sophos HitmanPRO, чтобы продолжить. Прочтите лицензионное соглашение, установите флажок и нажмите Далее.

Нажмите кнопку «Далее», чтобы продолжить установку Sophos HitmanPRO. Обязательно создайте копию HitmanPRO для регулярного использования. scans.

HitmanPRO начинается с scan, дождитесь антивируса scan результаты.

Когда scan готово, нажмите Далее и активируйте бесплатную лицензию HitmanPRO. Нажмите Активировать бесплатную лицензию.

Введите свой адрес электронной почты, чтобы получить бесплатную XNUMX-дневную лицензию Sophos HitmanPRO. Щелкните Активировать.

Бесплатная лицензия HitmanPRO успешно активирована.

Вам будут представлены результаты удаления вредоносных программ, нажмите «Далее», чтобы продолжить.

Вредоносное ПО было частично удалено с вашего компьютера. Перезагрузите компьютер для завершения удаления.

Добавьте эту страницу в закладки при перезагрузке компьютера.

ПК | Что это за процесс explorer.exe в Windows и может ли он быть вирусом?

Опубликовано в Антивирусная защита

- Процесс dwm.exe — что это и может ли быть вирусом?

- Ремонт компьютеров Красноярск

- Установка ПО недорого в Красноярске

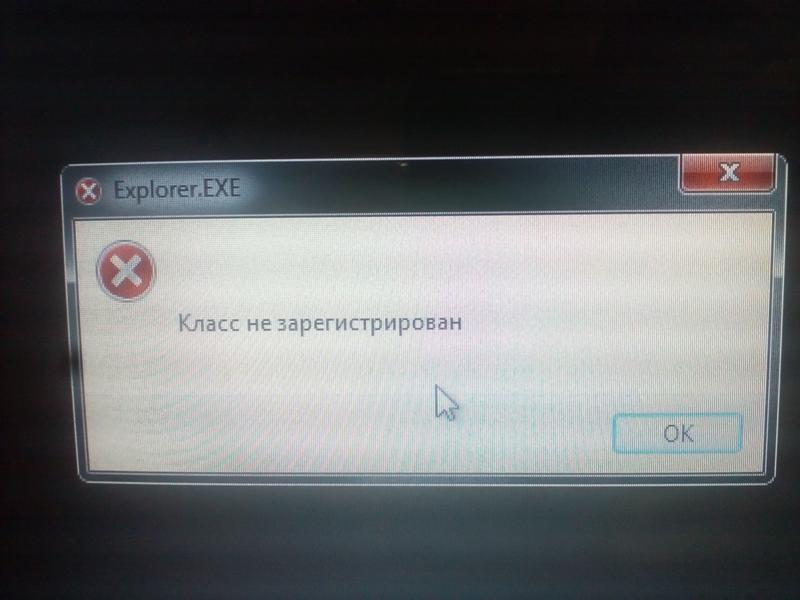

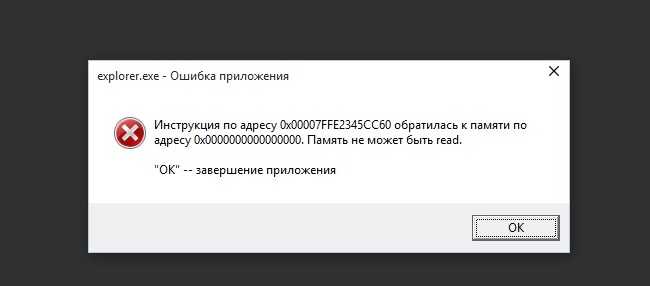

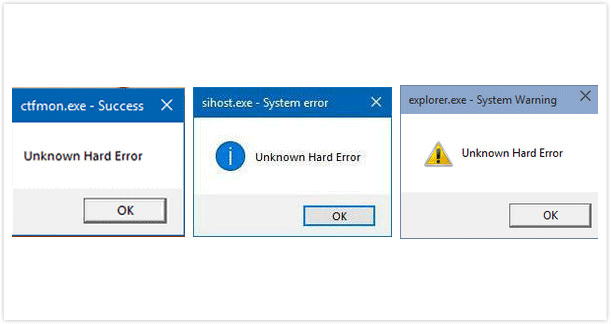

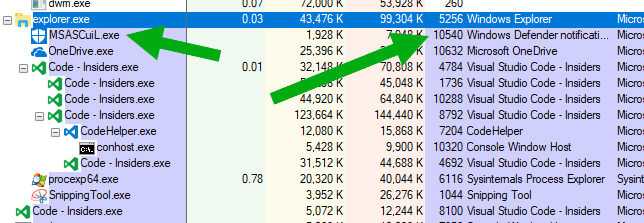

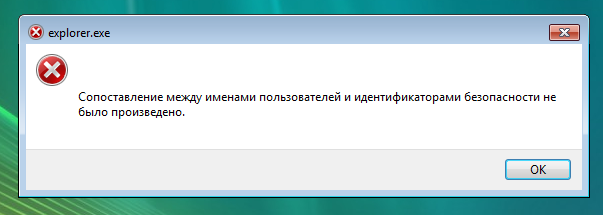

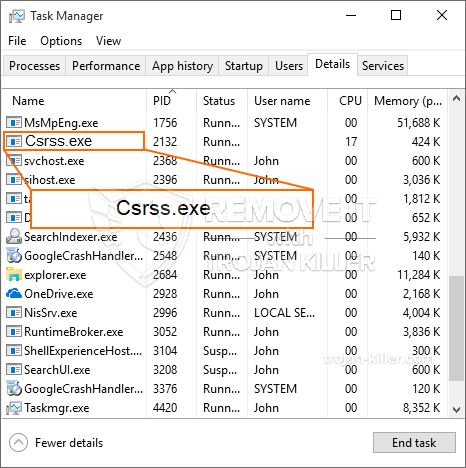

Узнать о заражении компьютера вирусами можно разными способами. Иногда об этом подскажет пользователю всплывающие на экране или в браузере подозрительные сообщения, в некоторых случаях скорость работы компьютера сильно замедляется. А для проверки своих предположений можно не только запустить антивирус (который далеко не в 100% случаев обнаруживает угрозу), но и просто открыть Диспетчер задач на вкладке процессов. Здесь в списке исполняемых программ часто встречается Explorer.EXE. Может ли он быть вирусом? В большинстве случаев – нет, но иногда под процесс пытается замаскироваться какой-то вредоносный код.

Здесь в списке исполняемых программ часто встречается Explorer.EXE. Может ли он быть вирусом? В большинстве случаев – нет, но иногда под процесс пытается замаскироваться какой-то вредоносный код.

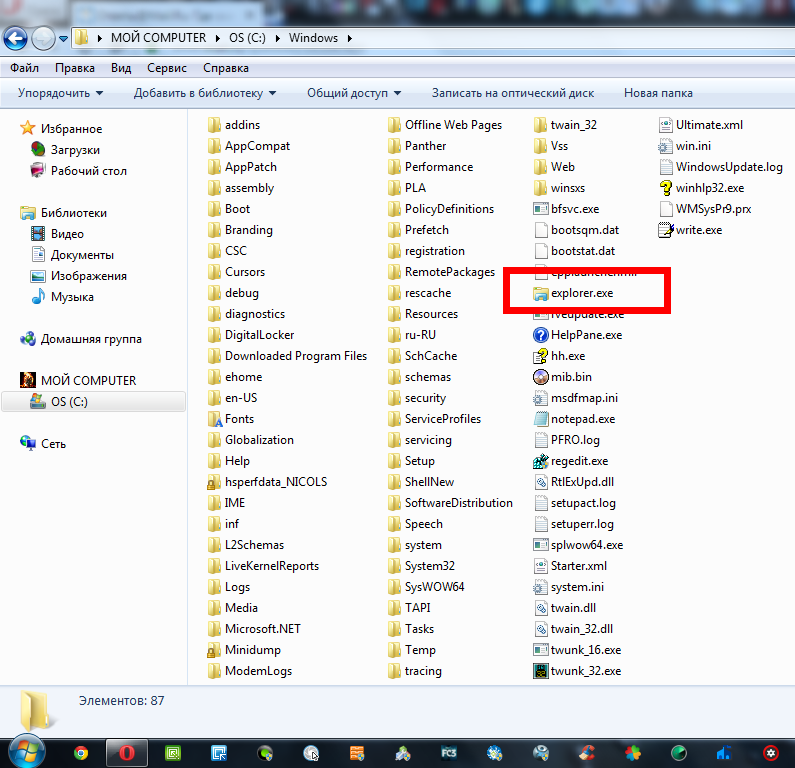

Назначение настоящего процесса explorer.exe

На самом деле исполняемый файл explorer.exe (или «Проводник») отвечает за поддержку пользовательского интерфейса и является одной из системных программ уже 25 лет (начиная с Windows 95). Он находится в папке Windows основного каталога и занимает от 1 до 3 МБ дискового пространства. В Диспетчере задач можно увидеть, что файл занимает уже больше места – обычно в пределах 20-30 МБ. Но для современного компьютера, на котором, даже при работе с офисными программами, стоит не меньше 2-4 ГБ ОЗУ, такой объём всё равно оказывается незаметным.

Ситуация становится серьёзной, если процесс explorer.exe требует больше памяти, чем обычно. Иногда – 200-300 МБ, в некоторых случаях – больше гигабайта. Даже на достаточно мощном компьютере работа такой «тяжёлой» программы становится заметной. Однако «Проводник» в этом случае совершенно ни при чём. Виноват вирус, который попал на ПК из Интернета при установке ПО или с помощью «спам»-сообщений по электронной почте, и теперь выполняет различные фоновые процессы. Вторая причина проблемы – повреждение системного файла, который перестаёт исполнять свои функции.

Однако «Проводник» в этом случае совершенно ни при чём. Виноват вирус, который попал на ПК из Интернета при установке ПО или с помощью «спам»-сообщений по электронной почте, и теперь выполняет различные фоновые процессы. Вторая причина проблемы – повреждение системного файла, который перестаёт исполнять свои функции.

Проверка на возможность подмены

Убедиться в том, что процесс на самом деле вредоносный, можно в течение нескольких минут. В первую очередь, стоит запустить уже установленный на компьютере антивирус. Иногда, не обнаруживая вредоносный код при запланированном сканировании в фоновом режиме, антивирусная программа справляется со своей задачей после запуска вручную.

Пока антивирус работает, стоит снова открыть Диспетчер задач и, найдя процесс explorer.exe, перейти в ту папку, где расположен запустивший его файл. Это может быть «Windows» или «Windows\System32». Такой файл, скорее всего, не является вирусом. Расположение в любом другом каталоге – повод для дополнительной проверки и удаления вредоносного кода.

Решение проблемы

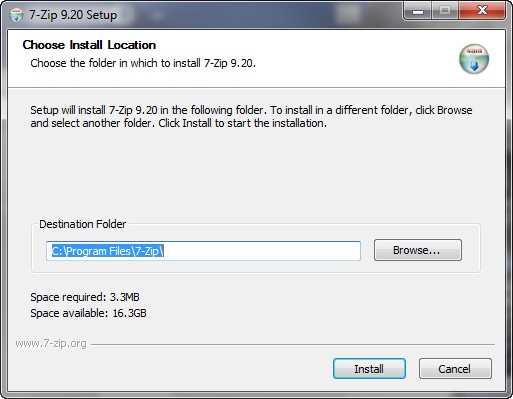

Первый этап решения проблемы – установить другой антивирус, потому что основная программа, защищающая компьютер от сетевых угроз, вирус пропустила. Для постоянной защиты стоит выбрать платную программу. Если такой возможности нет – одну из хороших бесплатных или условно-бесплатных типа Malwarebytes или AVZ. Или даже разовую, предназначенную для однократной проверки ПК, такую как Dr.Web CureIt. Запуск антивируса в большинстве случаев решает проблему.

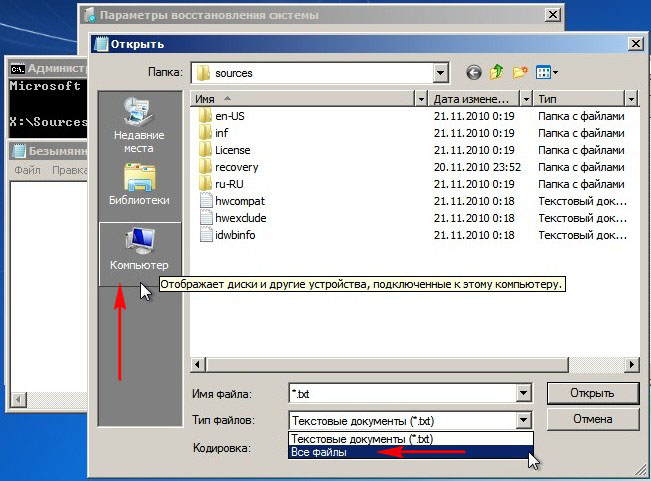

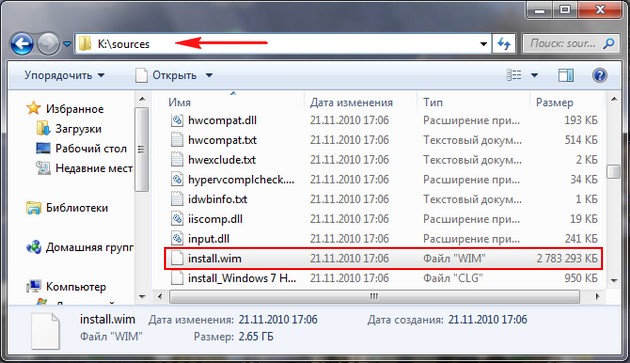

Второй этап, который можно выполнить и до использования антивирусного приложения – восстановление файла explorer.exe. сделать это можно, скачав его из сети из надёжных источников или восстановив систему Windows с помощью заранее созданных точек восстановления (правда, для этого сначала нужно было включить такую функцию в настройках).

Ещё один способ предполагает использование встроенной утилиты SFC. Для этого сначала вызывается командная строка (нажатие «Win» + «R» и ввод команды «cmd») и в ней вводится «sfc /scannow». Поиск неполадок требует достаточно много времени. Но, если ни антивирус, ни системная утилита проблему не обнаружили, для решения вопроса может понадобиться обращение к специалисту – или, в качестве крайней мере, переустановка системы.

Поиск неполадок требует достаточно много времени. Но, если ни антивирус, ни системная утилита проблему не обнаружили, для решения вопроса может понадобиться обращение к специалисту – или, в качестве крайней мере, переустановка системы.

антивирусное ПО, вирусы, антивирусы, диспетчер задач, explorer.exe

- Просмотров: 6245

Похожие материалы

Сборка игрового ПК для онлайн-игр в 2020 году (Wot, WoW, PUBG, Fortnite)

июнь 27, 2020

9577

Современные онлайн-игры требуют от геймера покупки достаточно мощного игрового…

ТОП-5 программ для создания видеоуроков

июнь 12, 2020

4799

Удалённая работа требует от пользователей ПК периодического пополнения и обновления…

Сенсорные мониторы для настольного ПК: особенности использования и ТОП-5 лучших моделей

апр 29, 2020

7910

Иногда у пользователей, слишком долго работающих с планшетом или смартфоном, появляется…

Можно ли пользоваться ноутбуком без аккумулятора?

апр 28, 2020

4678

Аккумулятор ноутбука обеспечивает мобильному компьютеру от 2-3 до 10-12 и даже 15 часов. …

…

Результаты модернизации ПК: Ryzen 7 3700X вместо Ryzen 7 1700

апр 28, 2020

3412

В списке процессоров AMD, которые подходили для игр в 2017-2019 годах и подходят для…

Мобильные видеокарты: дискретная NVIDIA GeForce MX230 против интегрированной AMD Radeon Vega 8

апр 26, 2020

8072

Сравнение NVIDIA GeForce MX230 и AMD Radeon Vega 8 Современные игровые ноутбуки…

Проверка в играх ноутбука Honor MagicBook 14 с графикой AMD Vega 8

апр 25, 2020

6408

На рынке современной электроники постоянно появляется множество новых моделей ноутбуков.…

Сравнение процессоров i9-9900K и AMD Ryzen 3950X

апр 24, 2020

3866

Процессоры Intel уже давно считаются лучшим вариантом для игр – даже притом, что стоят, в…

Рейтинг: 5 / 5

Пожалуйста, оцените

Оценка 1Оценка 2Оценка 3Оценка 4Оценка 5

Fake Explorer.

exe Руководство по удалению вируса — как исправить

exe Руководство по удалению вируса — как исправить

Настоящий файл explorer.ex e представляет собой безопасный системный процесс Microsoft Windows, называемый «Проводник Windows». Explorer.exe от Microsoft является важной частью операционной системы Windows, однако преступники создают вредоносные программы, такие как вирусы, черви и трояны, намеренно присваивая своим процессам одно и то же имя файла, чтобы избежать обнаружения.

Лучше предотвратить, чем исправлять и каяться!

Когда мы говорим о вторжении незнакомых программ в работу вашего компьютера, пословица «Предупрежден — значит вооружен» максимально точно описывает ситуацию. Gridinsoft Anti-Malware — это именно тот инструмент, который всегда полезно иметь в своем арсенале: быстрый, эффективный, актуальный. Его уместно использовать в качестве экстренной помощи при малейшем подозрении на инфекцию.

ЗАГРУЗИТЬ СЕЙЧАС

Доступна 6-дневная пробная версия GridinSoft Anti-Malware.

ЛСКП | Политика конфиденциальности | GridinSoft

Подпишитесь на наш Telegram-канал, чтобы первыми узнавать о новостях и наших эксклюзивных материалах по информационной безопасности.

Что такое процесс Explorer.exe?

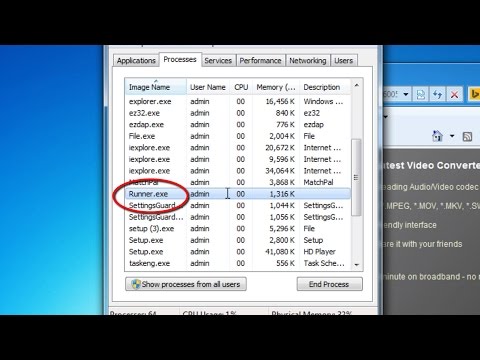

Если ваш компьютер работает очень медленно и в диспетчере задач Windows запущено несколько экземпляров процесса Explorer.exe, то ваш компьютер заражен вирусом майнера монет

Имена исполняемого файла могут быть разными, однако последствия в целом идентичны. Поскольку майнеры нацелены на добычу криптовалюты, они используют всю возможную аппаратную мощность вашего персонального компьютера для запуска этого процесса. Это вредоносное ПО не заботится о том, что вы, вероятно, захотите использовать свое устройство для других задач — оно будет постоянно потреблять более 80% мощности вашего процессора.

Explorer.exe — Чрезвычайно высокая загрузка ЦП и ГП

Помимо загрузки ЦП, некоторые майнеры монет дополнительно используют мощность ГП для своих операций. В этом случае вам будет сложно даже увидеть движение стрелки мыши — GPU часто используется на 100%. Для работы системы он не так важен, как процессор, поэтому вирусы-мониторы Explorer.exe не разбрасываются по пустякам и утилизируют все. Иногда это может привести к печальным последствиям.

В этом случае вам будет сложно даже увидеть движение стрелки мыши — GPU часто используется на 100%. Для работы системы он не так важен, как процессор, поэтому вирусы-мониторы Explorer.exe не разбрасываются по пустякам и утилизируют все. Иногда это может привести к печальным последствиям.

Коротко о майнинге криптовалют

Криптовалютный майнинг — это термин, означающий деятельность по вычислению хэша блока транзакции. Это неотъемлемая часть любого проекта, основанного на технологии блокчейн. Так как эта операция требует большого количества вычислений, необходим очень мощный компьютер. Именно, GPU для этой цели лучше подходят, потому что у них больше доступных ядер. Криптовалютные майнинговые фермы обычно состоят из десятков и сотен графических карт, чтобы эффективно вести свою деятельность. Такие компьютерные системы нельзя использовать для «общих» целей, таких как игры или просмотр веб-страниц. Мошенники, получающие прибыль с помощью этого майнера монет, вместо этого используют чьи-то компьютеры, даже если они используются для обычной деятельности.

1

Список типичных симптомов майнера монет

Насколько опасно это майнер Explorer.exe?

Майнеры монет не повреждают ваши файлы. Однако они делают много неприятных вещей со всей системой

Изначально Explorer.exe вирус делает ваш компьютер перегруженным. Теперь он не может запускать ваши приложения, так как вся мощность процессора потребляется вредоносными программами. Это вредоносное ПО не заботится о ваших требованиях, все, на чем оно сосредоточено, это получение дохода от вас. Даже если вы терпеливы и ждали, пока браузер откроется, вы, скорее всего, будете бороться с очень низкой производительностью. Страницы будут открываться годами, любые входы в систему займут, скорее всего, около минуты — просто головная боль для человека, работающего в сети.

Техническое описание Explorer.exe.

«Видимый» ущерб — это не одиночное плохое действие, которое майнеры монет наносят вашему компьютеру. Explorer.exe майнер монет дополнительно наносит ущерб вашей операционной системе. Чтобы правильно выполнить все вредоносные функции, он разрушает компоненты безопасности вашей системы. Скорее всего, вы увидите, что ваш Microsoft Defender отключен — вредоносное ПО останавливает его, чтобы избежать распознавания. Если вы откроете файл HOSTS, вы, скорее всего, увидите ряд новых записей — они добавляются этим майнером для подключения вашего ПК к вредоносной сети майнинга. Все эти настройки должны быть сброшены в исходное состояние в процессе восстановления системы.

Аппаратные эффекты майнинга монет

Помимо снижения производительности вашего ПК, работа на пиковом уровне в течение длительного времени может привести к повреждению вашего устройства, а также увеличить счета за электроэнергию. Элементы фурнитуры рассчитаны на то, чтобы легко справляться с высокой нагрузкой, но хорошо с ней справляются только в том случае, если находятся в хорошем состоянии.

Крошечная закрытая система охлаждения процессора довольно трудно взломать. Между тем, графические процессоры имеют большие и легкодоступные роторы, которые можно легко сломать, если к ним прикоснуться во время работы, например, пользователем задолго до внедрения вируса. Неисправная система охлаждения вместе с необычно высокой нагрузкой, вызванной вирусом Explorer.exe, могут легко привести к выходу из строя графической карты 2 . Видеокарты также имеют тенденцию к очень быстрому износу при использовании для майнинга криптовалюты. Скорее всего нежелательный случай, когда производительность вашей видеокарты падает на 20-30% только через 1-2 недели такой эксплуатации.

Как я получил вирус майнера монет Explorer.exe?

Майнеры монет распространяются разными путями, но основными их источниками являются вредоносные баннеры и программы из сомнительных источников. Рекламное ПО часто действует как

носитель для внедрения вредоносных программ Explorer. exe : он демонстрирует вам баннеры, которые содержат ссылку на загрузку вредоносных программ. Конечно, это абстрактное «вредоносное ПО» может относиться к любому виду — рекламному, шпионскому, мошенническому или бэкдору. Но статистика говорит, что примерно 30% всех вредоносных программ, распространяемых со злонамеренными баннерами, являются майнерами монет, и Explorer.exe — лишь один из них. 3

exe : он демонстрирует вам баннеры, которые содержат ссылку на загрузку вредоносных программ. Конечно, это абстрактное «вредоносное ПО» может относиться к любому виду — рекламному, шпионскому, мошенническому или бэкдору. Но статистика говорит, что примерно 30% всех вредоносных программ, распространяемых со злонамеренными баннерами, являются майнерами монет, и Explorer.exe — лишь один из них. 3

Пример вредоносных баннеров, которые вы можете увидеть в Интернете

Еще один способ получить эту штуку на свой компьютер — загрузить ее с подозрительного сайта в составе программы. У пользователей, распространяющих взломанные версии известных программ (которым не нужен лицензионный ключ), шансы на заработок небольшие. Поэтому есть очень большой соблазн включить вредоносное ПО в конечный пакет взломанного приложения и приобретать монету за каждую настройку. Прежде чем критиковать этих ребят за взлом, а также за распространение вредоносных программ, спросите себя — можно ли отказаться от покупки программы таким образом? намного дешевле заплатите 20-30 долларов единовременно , чем заплатите гораздо большую сумму за антивирусную программу, а также за новые комплектующие для вашего ПК.

Как удалить майнер Explorer.exe с моего ПК?

Лучший способ избавиться от этого вируса-майнера монет — использовать антивирусное программное обеспечение

Для устранения такого вируса необходимо использовать специальное приложение. Эффективные средства безопасности должны обладать высокой производительностью при сканировании, а также быть легкими — чтобы не создавать проблем с использованием даже на слабых компьютерах. Кроме того, рекомендуется иметь в своем защитном решении проактивную защиту — чтобы остановить вирус еще до его запуска. В Microsoft Defender эти элементы отсутствуют по разным причинам. Вот почему я бы порекомендовал вам использовать стороннюю антивирусную программу для этой цели. GridinSoft Anti-Malware — отличный вариант, который соответствует всем упомянутым функциям. 4

Загрузить GridinSoft Anti-Malware

Перед удалением вируса важно загрузить систему в безопасном режиме с поддержкой сети. Поскольку майнер Explorer. exe потребляет много ресурсов процессора , его необходимо остановить перед запуском программы безопасности. В противном случае ваш скан будет длиться годами, даже несмотря на то, что программа GridinSoft довольно легковесна.

exe потребляет много ресурсов процессора , его необходимо остановить перед запуском программы безопасности. В противном случае ваш скан будет длиться годами, даже несмотря на то, что программа GridinSoft довольно легковесна.

Загрузка ПК в безопасном режиме с поддержкой сети

Нажмите кнопку «Пуск», затем выберите «Питание» и нажмите «Перезагрузить», удерживая клавишу Shift на клавиатуре.

Windows перезагрузится в режиме восстановления. В этом режиме выберите «Устранение неполадок» → «Параметры запуска» → «Безопасный режим с поддержкой сети». Нажмите соответствующую кнопку на клавиатуре, чтобы выбрать этот вариант.

Когда ваша система находится в безопасном режиме, все сторонние программы, как и большинство некритичных компонентов операционной системы, не запускаются при старте системы. Это дает вам возможность очищать ПК, не сталкиваясь с высокой загрузкой процессора майнером монет.

Удалить вирус майнера Explorer.exe с помощью GridinSoft Anti-Malware

Загрузите и установите GridinSoft Anti-Malware. Вы можете использовать эту антивирусную программу бесплатно в течение 6-дневного пробного периода. В этом случае все функции доступны, и для удаления вредоносных программ из вашей системы не требуется никаких платежей.

Вы можете использовать эту антивирусную программу бесплатно в течение 6-дневного пробного периода. В этом случае все функции доступны, и для удаления вредоносных программ из вашей системы не требуется никаких платежей.

После активации бесплатной пробной версии запустите полную проверку. Может длиться до 10 минут. Вы можете использовать ПК как обычно.

После завершения сканирования нажмите кнопку «Очистить сейчас», чтобы удалить все обнаруженные элементы из вашей системы. Эта процедура занимает меньше минуты.

Теперь можно идти. Перезагрузите ПК в обычный режим Windows и пользуйтесь так, как не было ничего вредоносного.

Удаление вируса Explorer.exe ⛏️ Trojan Coin Miner

Имя: Explorer.exe

Описание: Explorer.exe — это троянский майнер монет, который использует источники зараженного компьютера для добычи электронных денег без вашего разрешения . Этот Explorer.exe заставит ваш ЦП выдерживать очень высокие температуры в течение длительных периодов времени, что может сократить срок службы ЦП.

Операционная система: Windows

Категория приложений: Trojan

Отправка

Обзор пользователя

3 (4 голоса)

СПИСОК СПИСОК

- .

- О нежелательных эффектах для графических процессоров в процессе майнинга криптовалюты.

- Узнайте больше о различных типах вредоносных программ в Энциклопедии угроз GridinSoft.

- Наш обзор GridinSoft Anti-Malware.

Испанский Турецкий

Удалить Explorer.exe Майнер: простые шаги по удалению

Ученые по безопасности обнаружили новый очень опасный вирус для майнинга криптовалюты. Вредоносное ПО под названием Explorer.exe может заразить целевых пользователей, используя различные средства. Суть майнера Explorer.exe заключается в использовании задач майнера криптовалюты на компьютерах жертв, чтобы получить токены Monero за счет жертв. Результатом этого майнера являются повышенные счета за электроэнергию, а также, если вы оставите его на более длительные периоды времени, Explorer. exe также может повредить части вашего компьютера.

exe также может повредить части вашего компьютера.

Explorer.exe использует сложные методы, чтобы проникнуть в компьютер и скрыться от своих жертв. Используйте GridinSoft Anti-Malware, чтобы определить, заражена ли ваша система, и предотвратить сбои вашего ПК.

Explorer.exe: методы распространения используется для заражения целей компьютерной системы:

- Доставка полезной нагрузки через предыдущие заражения . Если более старая вредоносная программа Explorer.exe выпущена на пораженных системах, она может немедленно обновить себя или загрузить более новую версию. Это возможно с помощью встроенной команды обновления, которая получает запуск. Это делается путем подключения к определенному заранее определенному серверу, контролируемому хакерами, который предоставляет код вредоносного ПО. Скачанный и установленный вирус обязательно получит имя решения для Windows, а также будет помещен в область «%system% temp».

Важные жилые объекты и файлы конфигурации операционной системы преобразовываются, чтобы обеспечить беспрепятственное и бесшумное заражение.

Важные жилые объекты и файлы конфигурации операционной системы преобразовываются, чтобы обеспечить беспрепятственное и бесшумное заражение. - Использование уязвимостей в программах . Было обнаружено, что самая последняя версия вредоносного ПО Explorer.exe была вызвана некоторыми предприятиями, широко известными как используемые в атаках программ-вымогателей. Инфекции выполняются путем нацеливания на открытые службы, использующие TCP-порт. Атаки автоматизированы контролируемой хакерами структурой, которая ищет, открыт ли порт. Если это условие выполнено, он проверит службу, а также получит информацию о ней, состоящую из любых данных о версии и конфигурации. Могут быть использованы эксплойты и предпочтительное имя пользователя, а также комбинации паролей. Когда манипулирование активировано против кода риска, майнер, безусловно, будет выпущен в дополнение к бэкдору. Это обеспечит двойную инфекцию.

Помимо этих методов можно также использовать различные другие стратегии. Майнеры могут быть рассредоточены с помощью фишинговых электронных писем, которые рассылаются массово в виде спама и зависят от методов социальной инженерии, чтобы сбить с толку пострадавших, заставив их думать, что они действительно получили сообщение от подлинной службы или компании. Вирусные файлы могут быть как напрямую прикреплены, так и вставлены в основной материал мультимедийного веб-контента или текстовых ссылок.

Майнеры могут быть рассредоточены с помощью фишинговых электронных писем, которые рассылаются массово в виде спама и зависят от методов социальной инженерии, чтобы сбить с толку пострадавших, заставив их думать, что они действительно получили сообщение от подлинной службы или компании. Вирусные файлы могут быть как напрямую прикреплены, так и вставлены в основной материал мультимедийного веб-контента или текстовых ссылок.

Правонарушители также могут создавать вредоносные целевые страницы, которые могут отображать веб-страницы загрузки поставщиков, сайты загрузки приложений, а также другие часто посещаемые места. Когда они используют доменные имена, похожие на законные адреса и сертификаты безопасности, людей можно убедить взаимодействовать с ними. Иногда простое их открытие может активировать заражение майнера.

Дополнительный метод, безусловно, заключается в использовании поставщиков услуг доставки, которые могут распространяться с использованием этих подходов или сетей обмена файлами, BitTorrent является одним из наиболее известных из них. Он регулярно используется для распространения как авторитетных программ, так и файлов, а также пиратского контента. 2 одного из самых известных поставщиков транспортных услуг:

Он регулярно используется для распространения как авторитетных программ, так и файлов, а также пиратского контента. 2 одного из самых известных поставщиков транспортных услуг:

Другие методы, которые могут быть приняты во внимание преступниками, включают использование угонщиков интернет-браузеров — вредоносных плагинов, которые адаптированы к одному из самых популярных интернет-браузеров. Они отправляются в соответствующие репозитории с фальшивыми отзывами пользователей, а также с квалификацией программиста. Часто описания могут включать скриншоты, видеоклипы, а также подробные резюме, поощряющие значительные улучшения функций и оптимизацию производительности. Однако после установки действия затронутых интернет-браузеров изменятся — люди обязательно обнаружат, что они будут перенаправлены на контролируемую хакерами страницу приземления, а также могут быть изменены их настройки — веб-страница по умолчанию, онлайн-поисковая система и бренд. -Новые вкладки веб-страницы.

Explorer.exe

Explorer.exe: анализ

Вредоносная программа Explorer.exe — это классический пример майнера криптовалюты, который в зависимости от своей конфигурации может запускать различные небезопасные действия. Его основная цель — выполнять сложные математические задачи, которые, безусловно, будут использовать предлагаемые системные ресурсы: процессор, графический процессор, память, а также место на жестком диске. Они работают путем подключения к уникальному серверу, называемому майнинг-пулом, откуда загружается необходимый код. Как только одна из задач будет загружена, она сразу же запустится, сразу несколько условий могут быть запущены. Когда заданная задача будет выполнена, на ее место будет загружена еще одна, и лазейка будет продолжаться до тех пор, пока компьютер не будет выключен, заражение не будет устранено или не произойдет еще один подобный случай. Криптовалюта будет присуждаться криминальным контролерам (хакерской группе или отдельно взятому хакеру) прямо на их кошельки.

Его основная цель — выполнять сложные математические задачи, которые, безусловно, будут использовать предлагаемые системные ресурсы: процессор, графический процессор, память, а также место на жестком диске. Они работают путем подключения к уникальному серверу, называемому майнинг-пулом, откуда загружается необходимый код. Как только одна из задач будет загружена, она сразу же запустится, сразу несколько условий могут быть запущены. Когда заданная задача будет выполнена, на ее место будет загружена еще одна, и лазейка будет продолжаться до тех пор, пока компьютер не будет выключен, заражение не будет устранено или не произойдет еще один подобный случай. Криптовалюта будет присуждаться криминальным контролерам (хакерской группе или отдельно взятому хакеру) прямо на их кошельки.

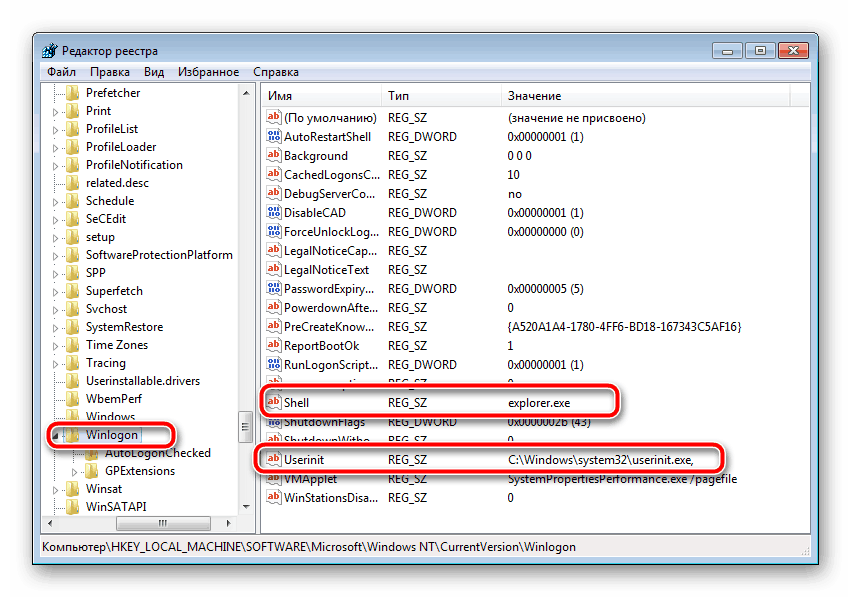

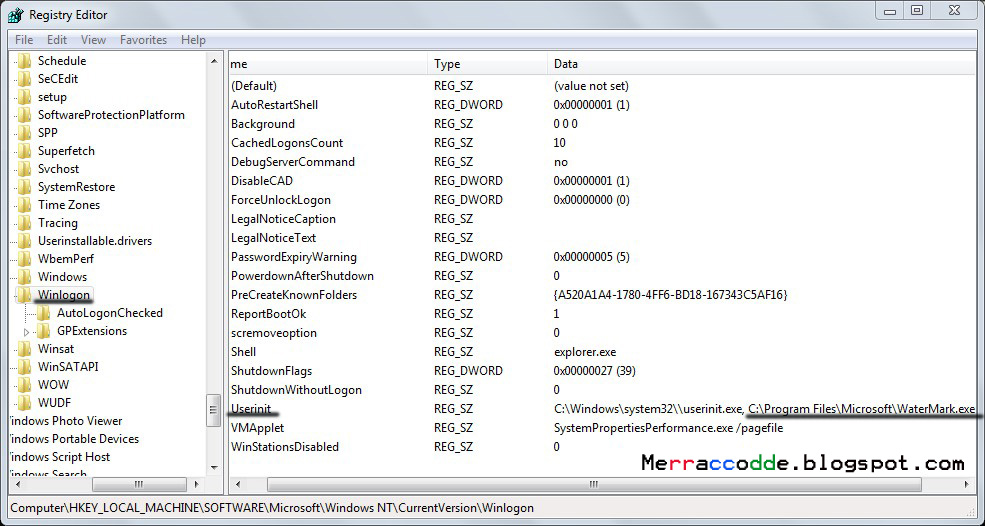

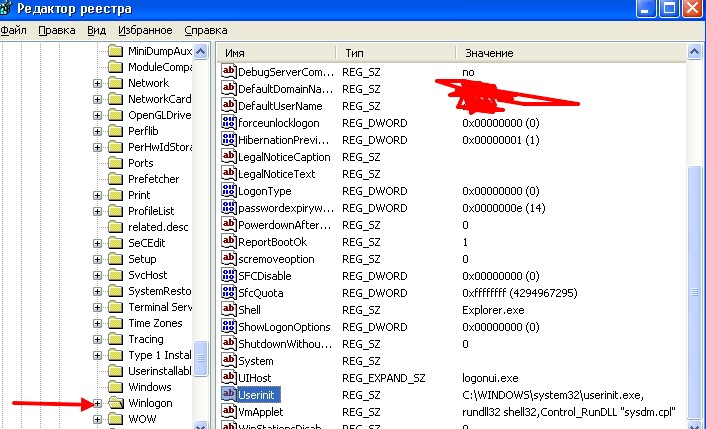

Опасной особенностью этой группы вредоносных программ является то, что примеры, подобные этому, могут использовать все системные источники и практически сделать целевую компьютерную систему непригодной для использования до тех пор, пока риск не будет полностью устранен. Большинство из них включают в себя постоянную установку, что делает их очень трудными для устранения. Эти команды будут вносить изменения в параметры, данные расположения и значения реестра Windows, что приведет к автоматическому запуску вредоносного ПО Explorer.exe при включении компьютера. Доступ к меню восстановления, а также к параметрам может быть затруднен, что делает многие практические руководства по удалению практически неэффективными.

Большинство из них включают в себя постоянную установку, что делает их очень трудными для устранения. Эти команды будут вносить изменения в параметры, данные расположения и значения реестра Windows, что приведет к автоматическому запуску вредоносного ПО Explorer.exe при включении компьютера. Доступ к меню восстановления, а также к параметрам может быть затруднен, что делает многие практические руководства по удалению практически неэффективными.

Эта некая инфекция установит решение Windows для себя, в соответствии с проведенной оценкой безопасности и выполнением действий, которые были соблюдены:

. Во время операций майнера связанные вредоносные программы могут подключаться к работающим в данный момент службам Windows и сторонним установленным приложениям. При этом системные администраторы могут не обнаружить, что исходная загрузка происходит из другой процедуры.

Во время операций майнера связанные вредоносные программы могут подключаться к работающим в данный момент службам Windows и сторонним установленным приложениям. При этом системные администраторы могут не обнаружить, что исходная загрузка происходит из другой процедуры.

CPU Miner (BitCoin Miner) removal with GridinSoft Anti-Malware:

| Name | Explorer.exe |

|---|---|

| Category | Trojan |

| Sub-category | Майнер криптовалюты |

| Опасности | Высокая загрузка процессора, снижение скорости интернета, сбои и зависания ПК и т. д. д. |

| Основное назначение | Чтобы заработать деньги для киберпреступников |

| Распространение | Торренты, бесплатные игры, взломанные приложения, электронная почта, сомнительные веб-сайты, эксплойты |

id=”82681″ align=”aligncenter” width=”600″] Explorer.exe

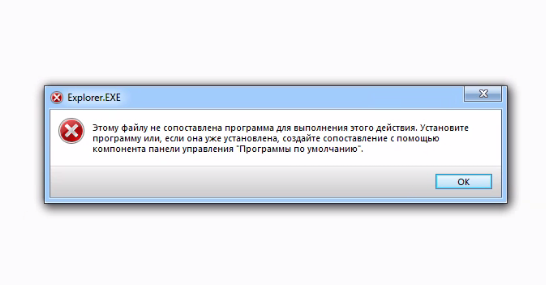

Этот тип вредоносных программ особенно эффективен при выполнении сложных команд, если они настроены таким образом. Они основаны на модульной структуре, позволяющей криминальным контролерам управлять всеми видами небезопасного поведения. Одним из предпочтительных примеров является изменение реестра Windows — строки модификации, связанные с ОС, могут вызвать серьезные сбои в работе, а также отсутствие возможности доступа к службам Windows. В зависимости от объема настроек это также может сделать компьютер полностью бесполезным. С другой стороны, настройка значений реестра, принадлежащих любому типу сторонних установленных приложений, может подорвать их. Некоторые приложения могут вообще перестать запускаться, а другие могут внезапно перестать работать.

Этот конкретный майнер в его нынешнем варианте сосредоточен на добыче криптовалюты Monero, состоящей из измененной версии процессорного движка XMRig. Если кампании подтвердят свою эффективность, в будущем могут быть запущены будущие версии Explorer.exe. Поскольку вредоносное ПО использует уязвимости программных приложений для заражения целевых хостов, оно может быть частью вредоносного совместного заражения программами-вымогателями, а также троянскими программами.

Настоятельно рекомендуется удалить Explorer.exe, учитывая, что вы рискуете не только огромными затратами на электроэнергию, если он работает на вашем КОМПЬЮТЕРЕ, но и тем, что майнер может также выполнять различные другие нежелательные действия на нем, а также нанести непоправимый вред вашему КОМПЬЮТЕРУ.

Explorer.exe Процесс удаления

Видеовода: как использовать Gridinsoft Anti-Malware для удаления Explorer.exe

1

1  Важные жилые объекты и файлы конфигурации операционной системы преобразовываются, чтобы обеспечить беспрепятственное и бесшумное заражение.

Важные жилые объекты и файлы конфигурации операционной системы преобразовываются, чтобы обеспечить беспрепятственное и бесшумное заражение.